Araknis schrieb:

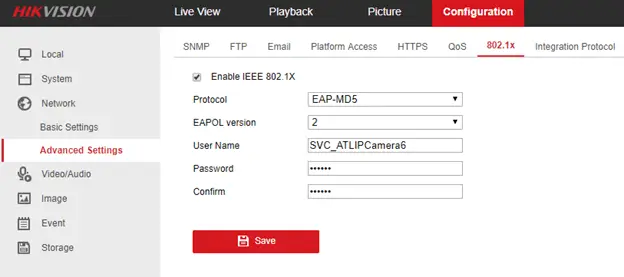

Du brauchst etwas, worauf der Radius-Server läuft. Bei mir ist das z.B. eine pfSense. Dann muss das zugelassene Gerät natürlich 802.1x können und die Radius-Zugangsdaten kennen. Diese Geräte haben irgendwo im Menü einen Punkt, wo du das aktivieren und Zugangsdaten eingeben kannst.

Einfach irgendwas anstecken geht da nicht - bzw. was ist eigentlich das praktische Ziel? An irgendeiner Stelle musst du das erlaubte Gerät mit dem System bekannt machen, entweder über einfache MAC-Filter oder eben über Radius-Zugangsdaten. Wie kommst du denn jetzt auf einen TV? Ich dachte, du willst außen liegende Anschlüsse absichern? An die RJ45-Buchse des Outdoor-APs am Terrassenüberstand hängt man ja eher selten einen TV oder PC? IM Haus (und ich denke, dass du ein Privathaus meinst), hat man ja normalerweise keine suspekten Gäste, die am LAN manipulieren. "Gefährdete" Ports im Gästezimmer könnte man dann auch direkt in ein eigenes VLAN sperren, das stark eingeschränkt ist.

Bei Hikvision Kameras sieht das z.B. so aus:

Das praktische Ziel soll sein, dass die drei Ports (über der Terrasse und zwei in der Garage) durch kein von mir nicht autorisiertes Gerät genutzt werden können, die Ports aber dennoch für egal welches Gerät, welches ich möchte, genutzt werden können. In der Garage hängt das Gardena Gateway und ein Accesspoint, über der Terrasse auch ein Accesspoint. Ich möchte verhindern, dass dort jemand ein Gerät anstöpselt (egal welches) und Zugriff auf mein Netz hat, ich das für meine Geräte (egal welches) aber zulassen kann.Ich kann mir (ohne zu recherchieren) nicht vorstellen, dass Chinakracher wie ein Gardena-Gateway Radius können. Wenn du wirklich jedes Gerät anstecken können willst, bleibt wohl nur der Weg über MAC-Filter. Sonderlich sicher ist das aber nicht, die MAC kann man mit überschaubarem Aufwand einfach vom alten Gerät ablesen und dann beliebig spoofen. Irgendwas leidet immer, Usability, Geräte-Auswahl oder Sicherheit.

"Einfach anstecken" geht aber auch beim MAC-Filter nicht, du musst die MAC-Adresse immer erst an der autorisierenden Stelle eintragen. Dafür sollte jedes Gerät nutzbar sein, das eine MAC-Adresse hat.

"Einfach anstecken" geht aber auch beim MAC-Filter nicht, du musst die MAC-Adresse immer erst an der autorisierenden Stelle eintragen. Dafür sollte jedes Gerät nutzbar sein, das eine MAC-Adresse hat.

Genau das war ja meine Frage.

MAC-Filter bringt mal rein gar nix.

Wenn die Antwort auf meine Frage ist „geht nicht“, dann wäre ich ja schon weiter.

Konkret wollte ich wissen, ob ich steuern kann, welches Gerät per DHCP eine Adresse bekommt und welches nicht. Wenn das nicht geht, ok. Dann weiß ich, das mein Schlauch keiner war und ich nicht darauf stehe.

MAC-Filter bringt mal rein gar nix.

Wenn die Antwort auf meine Frage ist „geht nicht“, dann wäre ich ja schon weiter.

Konkret wollte ich wissen, ob ich steuern kann, welches Gerät per DHCP eine Adresse bekommt und welches nicht. Wenn das nicht geht, ok. Dann weiß ich, das mein Schlauch keiner war und ich nicht darauf stehe.

Okay, dann kurz:

Generell würde ich mal realistisch über solche Angriffsszenarien nachdenken. Mit VLANs sperrst du schon mal die Outdoor-Ports vom restlichen Netzwerk ab. Dann bleiben noch bestimmte Routen z.B. ins Internet. Und dann? Dein Besucher kann surfen. Dafür aber so einen Aufwand betreiben, wenn jedes zweite WLAN in der Nachbarschaft schlecht gesichert ist? Da würde mich eher stören, dass mir bei der Gelegenheit einer den Accesspoint oder das Gardena-Gateway klaut.

Tarnari schrieb:Ja, kannst du.

Konkret wollte ich wissen, ob ich steuern kann, welches Gerät per DHCP eine Adresse bekommt und welches nicht.

Tarnari schrieb:Geht eigentlich immer. "Gut" geht's, wenn dein Gerät 802.1x kann. "Weniger gut" geht's, wenn es nur eine MAC-Adresse hat.

Wenn das nicht geht, ok. Dann weiß ich, das mein Schlauch keiner war und ich nicht darauf stehe.

Generell würde ich mal realistisch über solche Angriffsszenarien nachdenken. Mit VLANs sperrst du schon mal die Outdoor-Ports vom restlichen Netzwerk ab. Dann bleiben noch bestimmte Routen z.B. ins Internet. Und dann? Dein Besucher kann surfen. Dafür aber so einen Aufwand betreiben, wenn jedes zweite WLAN in der Nachbarschaft schlecht gesichert ist? Da würde mich eher stören, dass mir bei der Gelegenheit einer den Accesspoint oder das Gardena-Gateway klaut.

Araknis schrieb:

Generell würde ich mal realistisch über solche Angriffsszenarien nachdenken. Mit VLANs sperrst du schon mal die Outdoor-Ports vom restlichen Netzwerk ab. Dann bleiben noch bestimmte Routen z.B. ins Internet.Seh ich ebenso. Dafür sind VLANs wie gemacht. Wenn du dann noch per Firewall den Traffic auf die Adressen beschränkst, die der Gardena usw. braucht, dann kann da keiner Blödsinn treiben. (Oder die Datenrate auf Modemgeschwindigkeit drosseln 😀)

Ähnliche Themen